Radiflow OT-MSSP: Evolutionärer Schritt zum Schutz von OT-Netzwerken

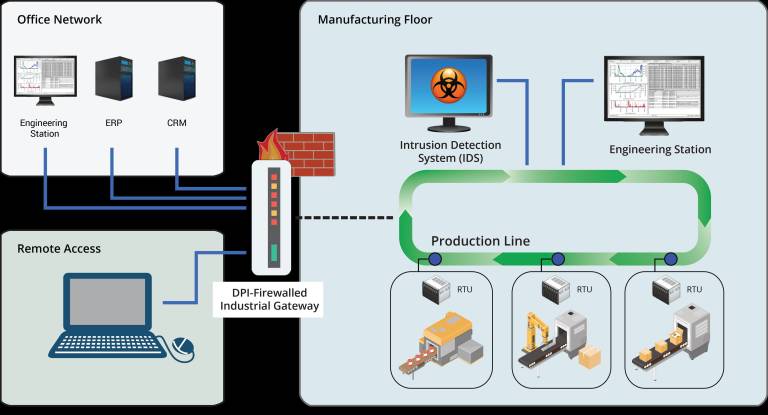

Stopp der Bedrohung von Produktionsanlagen durch Cyber-Kriminalität: Jüngste Cyber-Angriffe zeigen, dass die industrielle Cybersicherheit Fachwissen und Tools erfordert, über die die meisten Betreiber von Unternehmens- und Produktionsnetzwerken nicht verfügen. Die Lösung: OT-MSSP (Managed Security Service Provider) – diesen nächsten evolutionäre Schritt zum Schutz von OT-Netzwerken bietet das israelische Unternehmen Radiflow, einer der führenden Anbieter von Cybersicherheitslösungen für kritische industrielle Automatisierungsnetzwerke, nicht-intrusive IDS (Intrusion Detection System) und In-Line Security Gateways.

Ende März gab einer der weltweit größten Aluminiumhersteller, das international agierende Unternehmen Norsk Hydro, bekannt, dass es von einem Ransomware-Angriff betroffen ist. Der Angriff verursachte schwerwiegende Schäden sowohl am Unternehmens- als auch am Produktionsnetzwerk. Einige Anlagen mussten von Norsk Hydro auf manuellen oder halbmanuellen Betrieb umgestellt werden. Obwohl der Großteil der Cybersecurity-Community der Meinung ist, dass der Prozess von Norsk Hydro professionell gemanagt wurde, beeinträchtigte der Angriff definitiv die Fertigungsaktivitäten und verursachte eine generelle Betriebsunterbrechung. Es entstand ein, in seiner Gesamtheit, noch nicht abschätzbarer Betriebsverlust. Die erste Analyse des Angriffs hat ergeben, dass die Ransomware LockerGoga offenbar einige Active Directory (AD) Schwachstellen ausgenutzt hat, um sich von der IT auf das OT-Netzwerk auszubreiten.

Active Directory in IT/OT Netzwerken – Sicherheitsaspekte

Die Verwendung von AD ist eine der bekanntesten Methoden im IT-Betrieb von Unternehmen, um Benutzerzugriffe zu verwalten. Alle Benutzerinformationen werden an einem zentralen sicheren Ort gespeichert und alle Zugriffe auf die Netzwerkressourcen werden zentral authentifiziert und überwacht. Das israelische Unternehmen Radiflow hat jedoch zahlreiche andere Konfigurationen festgestellt, bei denen Bedrohungsakteure die zentrale AD-Benutzerverwaltung und die integrierten Mechanismen zur Einschleusung von Schad-Software nutzen können.

In Industrieunternehmen mit Produktionsnetzwerken ist das Risiko, das sich aus der Nutzung von AD ergibt, noch größer. Netzwerke dieser Art werden in der Regel aus mindestens zwei Segmenten aufgebaut – dem IT-Netzwerk des Unternehmens und dem OT-Netzwerk der Produktion. Best Practice Modelle empfehlen eine physische Isolierung oder zumindest eine Firewall-basierte Segmentierung zwischen IT- und OT-Netzwerken vorzunehmen. Allerdings untergraben die jüngsten Trends der Digitalisierung der Produktion diese Grenzen, wie beispielsweise die Verwendung von AD im OT-Netzwerk. Aus Usability-Sicht möchte der Netzwerkadministrator, dass alle Benutzer die gleichen Zugangsdaten haben, egal ob sie sich mit einem PC in ihrem Büro oder mit der HMI-Maschine im ICS-Netzwerk verbinden. Aus Sicherheitssicht bedeutet dies jedoch, dass entweder Hosts im ICS-Netzwerk Zugriff auf den Domänencontroller im Unternehmensnetzwerk haben oder dass der Netzwerkadministrator einen separaten AD-Server im ICS-Netzwerk bereitstellen muss und eine automatische Synchronisation zwischen den beiden Domänencontrollern durchgeführt wird.

Beide Implementierungen öffnen das ICS-Netzwerk für die externe Kommunikation, was zu einer Zunahme der Cyber-Bedrohung für die Produktion führt. Darüber hinaus verwenden die Computer in ICS-Netzwerken in der Regel ältere Windows-Versionen, die mehr Schwachstellen enthalten. Ein Beispiel hierfür ist die Verwendung der unsicheren NTLM-basierten (NT LAN Manager) Authentifizierung anstelle des Kerberos-Protokolls. Dies führt zu einem hohen Sicherheitsrisiko.

Cyber Risk Assessment

Aus den bisher vorliegenden Informationen geht hervor, dass das Netzwerk von Norsk Hydro möglicherweise eine "breite Angriffsfläche" geboten hat. Unter einer Angriffsfläche versteht man die Summe der verschiedenen Netzwerkpunkte, an denen ein nicht autorisierter Benutzer versuchen kann, das Netzwerk auszunutzen, um die Malware zu starten oder sensible Informationen aus einer Umgebung auszulesen. Eine grundlegende Sicherheitsmaßnahme besteht darin, die Angriffsfläche so klein wie möglich zu halten.

CISOs (Chief Information Security Officer), die für die Überwachung der Cybersicherheit für ICS-Netzwerke verantwortlich sind, stehen vor einer besonderen Herausforderung, da im Produktionsbereich Wartung und Patchen stark eingeschränkt sind. Angesichts dieser Einschränkungen besteht die primäre Herausforderung des CISO darin, zu bestimmen, welche Geräte am stärksten gefährdet sind, um dann den Prozess der Anwendung der entsprechenden Kontrollen und Maßnahmen zur Reduzierung oder Beseitigung der Bedrohungen zu priorisieren.

Da ICS-Systeme immer komplexer werden, wird die Fähigkeit, ihre Anfälligkeit für Angriffe zu bewerten, immer wichtiger. Security Assessment Tools beginnen in der Regel mit der Ermittlung von Schwachstellen einzelner Hosts. Anhand dieser und anderer Informationen, wie z. B. der Konnektivität zwischen Hosts, ist es möglich, aufzuzeigen, welche potenziellen Exploits Angreifer verwenden können und welche Wege sie gehen können, um unbefugten Zugriff auf ein Gerät im ICS-Netzwerk zu erhalten. Die Automatisierung dieses Prozesses stellt sicher, dass jeder mögliche Angriffspfad berücksichtigt wird und dass die Pfade nur die Netzwerkeinheiten enthalten, die der Eindringling nutzen kann.

MSSP Modell (Managed Security Service Provider) – Die beste Lösung zur Sicherstellung von OT Cybersecurity

Die Durchführung dieser CS-Bewertungen und die Entwicklung geeigneter Lösungen sind komplex und zeitaufwendig. Nur sehr wenige Industrieunternehmen sind in der Lage, die CS-Fragen ihrer digitalen Transformation oder die Fusion ihrer IT- und OT-Netzwerke selbst anzugehen. Laut Sherrill, Senior Analyst bei 451 Research, fehlen den meisten Industrieunternehmen und Betreibern kritischer Infrastrukturen die internen Ressourcen, um ihre OT-Netze angemessen zu schützen.

Radiflow arbeitet eng mit MSSP-Partnern zusammen, um eine vollständige Palette von CS-Diensten für OT-Netzwerke zu entwickeln. Diese Komponenten können einfach und unkompliziert in das Netzwerk eingebunden werden und erlauben sowohl den Aufbau einer Topologiekarte aller Geräte, Verbindungen, Ports und Datenverkehrsströme in einem OT-Netzwerk als auch deren permanente Überwachung. Die von Radiflow bereitgestellten Tools und Technologien erfassen und priorisieren Schwachstellen entsprechend dem spezifischen Kontext des OT-Netzwerks.

Wenn wir das obige Beispiel von Norsk Hydro heranziehen, wurde die Sicherheitsanfälligkeit inkl. einer Erkennungssignatur bereits im Januar veröffentlicht. Außerdem wurde Ende Januar derselbe Angriff auf Altran Technologies durchgeführt. Radiflow Advance Supporting Services für MSSPs hätte in dem konkreten Fall den MSSP über den oben genannten Angriffsvektor informiert und den MSSP über die notwendigen Abhilfemaßnahmen in Kenntnis gesetzt. Die Radiflow-Überwachungssysteme sind darauf abgestimmt, abnormalen Verkehr zum AD und abnormalen Verkehr der Befehls- und Steuerkanäle in Echtzeit zu erkennen. Im Fall von Norsk Hydro hätte das Radiflow-Erkennungs- und Überwachungssystem eine Echtzeitwarnung an den MSSP gesendet, der die notwendigen Schritte eingeleitet hätte.

Österreich und die DACH-Region

Radiflow sucht auch in Österreich und in der DACH-Region MSSP Partner. Radiflow strebt dabei in erster Linie die Zusammenarbeit mit Partnern an, die bereits IT-Cybersicherheitsdienste anbieten und ihr Angebot auf den OT-Bereich ausdehnen möchten. Zusätzlich adressiert Radiflow Beratungsunternehmen, die daran interessiert sind, ihr Dienstleistungsangebot um Cybersicherheitsdienste zu erweitern.

Einer der neuen MSSP-Partner von Radiflow in Österreich ist TCSS (Trusted Cyber Security Solutions). TCSS ist ein Systemintegrator im Bereich Cybersecurity mit Sitz in Wien und kann auf ein signifikantes Wachstum im Industriebereich verweisen. Das Unternehmen hat die strategische Entscheidung getroffen, OT Managed Cybersecurity Services auf Basis des OT MSSP Partnerprogramms von Radiflow einzuführen und ihren Kunden anzubieten. „Die meisten unserer Kunden aus der Industrie sind dabei, ihren Betrieb zu digitalisieren, was für unser Unternehmen eine große Marktchance schafft, um laufende OT-Cybersicherheitsdienste in einem MSSP-Angebot anzubieten", erklärt Robert Herscovici, CEO von TCSS. „Das umfassende MSSP-Partnerprogramm von Radiflow bietet uns den Rahmen, um wichtige neue OT-Cybersicherheitsdienste schnell zu definieren und einzuführen, um unsere Kunden bei Projekten im Umfeld von Industrie 4.0 zu schützen."

Radiflow ist ein führender Anbieter von Cybersicherheitslösungen für kritische industrielle Automatisierungsnetzwerke, nicht-intrusive IDS (Intrusion Detection System) und In-Line Security Gateways. Das Team von Radiflow besteht aus Cyberexperten der Israel Defense Forces (IDF) sowie aus Experten für industrielle Automatisierung aller namhaften Hersteller von Automatisierungslösungen.

www.radiflow.com

Teilen: · · Zur Merkliste